原标题:电信的“量子密话”来了,它很厉害但或许没那么神

2019年9月,谷歌方面宣称率先实现量子霸权,并首次在实验中证明了量子计算机对于传统架构计算机的优越性,也让量子信息技术这一颇具科幻色彩的名词走进了大众视野中。事实上,量子就是一切物质分割到最小,其无法再分割的那个单位物质或者能量,从“墨子号”升空到“九章量子计算机原型”的问世,量子也正在从物理学名词,变成当下最为热门的科技概念之一。

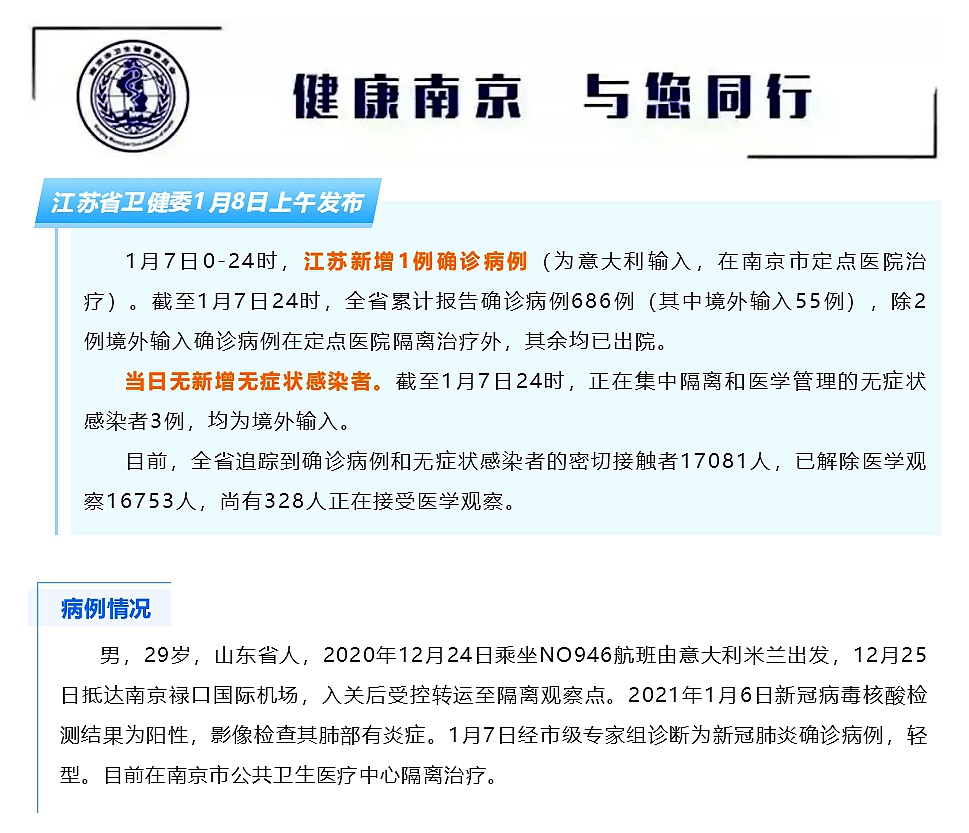

新年伊始,量子信息技术又出现了一个大新闻。日前,中国电信方面宣布推出业内首款量子安全通话产品“量子密话”,并且已在安徽成功试商用。根据官方介绍,想要使用“量子密话”需要更换量子安全通话的专用SIM卡,并下载天翼量子安全通话APP,但无需换号和更换手机,在每次通话前用户可自由选择通话方式,并可实现从主叫到被叫的端到端加密,而通话的语音信息即使被他人捕捉到也无法获得具体内容。

随着信息技术的发展,特别是如今互联网对于日常生活的渗透深入,在大家已愈发离不开网络的当下,其实网络也已经并不那么安全了,因此近年来信息安全也成为了许多朋友关注的焦点。关于信息安全的攻防可谓是伴随着互联网行业的发展,传奇黑客凯文·米特尼克的故事想必很多人都知道,而大名鼎鼎的美国电子监听计划“PRISM(棱镜)”,如今则更是无人不知无人不晓。

在信息即商机的今天,围绕着用户数据,早已经形成一条完整且极其成熟的黑灰产业链,有人专门负责入侵网站,实施“拖库”盗取用户数据,有人负责“撞库”或“洗库”,还有人专门做兜售这些信息,将其变现。因此针对金融机构、大型企业,以及政府等机构来说,他们信息安全更是有着迫切的需求,而这也是电信推出“量子密话”这种增值服务的基础。

在各种关于网络安全的攻防中,数据传输阶段无疑是最容易发生问题的节点之一,黑客拦截数据包或是数据流中插入恶意内容的情况可以说是非常常见。例如说大名鼎鼎的GSM中间人攻击。其实一个典型的手机通信过程,就是手机——基站——运营商网络——基站——手机,而GSM中间人攻击就是利用伪基站来拦截手机与基站之间的数据。

在经过数十年的演进后,如今对于数据交互进行加密早已成为通行做法。而加密的目地,就是不能让发送方与接收方以外的第三方,清楚两者间传送数据的意义。事实上,加密技术基本分为两个元素,分别为算法和秘钥,算法通常是公式、法则、运算关系的某种组合,密钥则可以看作是算法中的可变参数,而信息加密的过程就是通过密钥把明文(原始信息)变为密文(明文变换后的信息)。

例如此前互联网中通行的HTTP协议,但由于HTTP的内容在网络上实际是明文传输,并且也没有身份验证之类的安全措施,所以更容易遭到挟持与攻击。为解决这一状况,以谷歌为代表的互联网企业也一直在推行新的HTTPS协议,其所使用的是非对称密钥方式认证身份,以确保数据传输的安全可靠。而苹果方面包括Apple ID等各类密码的iCloud钥匙串,则采用的是AES-128加密,也就是对称加密的一种。

现在绝大多数的加密方法,其实都是基于某种数学问题的单向困难性。也就是说,一个问题沿着正方向解决很容易,但逆向就很困难,所以导致破解难度较高。而无论是对称加密还是非对称加密,都是基于数学函数的算法而来,它们尽管看起来很复杂,并使用了128位或256位的密码来加密,但其加密算法依旧是有一定规律的。

换句话来说,这其实是个数学问题,并且即使是最安全的非对称式加密,同样也有被算出来的可能性。谷歌之所以敢在2年前就号称获得了量子霸权,就是因为在当时全球第一超算Summit需要计算1万年的实验中,谷歌的量子计算机只用了3分20秒,这就意味着在量子计算机诞生后,传统的加密方式就相当于是“纸糊的”。

此次中国电信提供的“量子密话”之所以号称安全,是因为其所采用的量子密码不可能用数学方法破解。但需要注意的是,其所推出的量子密话并不等于量子通信,前者的“量子”指的是量子密钥分发(Quantum Key Distribution,QKD),并非是指利用量子纠缠的量子通信技术,“量子密话”只是将量子加密技术融合运用到了语音通话中。其与此前三星推出的Galaxy Quantum从本质上来说,都是量子加密技术的应用,毕竟信息还是需要通过普通信道来进行传输。

当然,即便“量子密话”没有传说中的量子通信那么高大上,但最起码在其大力宣传的安全性上,还是没有虚言的。量子加密的算法虽然非常简单,但密钥却非常强大,到目前为止,唯一已经证明不可能被数学破解的密码就是量子密码,其有着长度与明文相等、随机,以及一次一密等特征。同时,量子密钥的分发也使用了量子力学中,测量对物理状态产生不可逆影响的属性,来确保通讯密钥的安全传递,一旦第三方对其的测量导致状态突变,就会让通信双方意识到被攻击。

虽然从理论上来说,用量子密码加密的通信不可能被窃取因此安全程度极高,但实际上在量子加密技术本身没有问题的情况下,量子密钥分发网络本身却有其他组成部分。例如目前传统的通信信道是以光纤作为载体,可基于光纤的QKD只能传输一定距离,这就导致使用了量子加密的信息需要中继器,而中继器则是相对容易被攻击的。

同时由于量子密钥分发的理论基础对窃听行为的敏感反应,由此可知拒绝服务(DoS)攻击极有可能将会是量子密钥分发的“死穴”。因此这样来看,尽管电信所提供的“量子密话”功能固然足够酷炫,但是其同时可能也很脆弱,所以如果抱着想要尝试传说中量子通信的小伙伴,就大可不必花这笔冤枉钱了。